新型恶意软件针对中文地区展开网络攻击活动

网络安全厂商Elastic Security最近观察到一个新的攻击入侵活动,目标直指讲中文的地区,跟踪命名为REF3864。这些有组织的活动通过伪装成合法软件,如网络浏览器或社交媒体信息服务,来瞄准受害者。背后的攻击组织在跨多个平台(包括Linux、Windows和Android)传播恶意软件方面表现出了一定的多样性。在调查分析过程中,研究人员发现了一个独特的Windows感染链,并命名了一个自定义加载器为SADBRIDGE。该加载器部署了一个基于Golang重新编码的QUASAR恶意软件,称之为GOSAR。这也是研究人员首次观察到QUASAR被用Golang编程语言重写。

假Telegram登陆页面

关键发现:

研究人员发现的这次正在进行的攻击活动,目标是讲中文语言的使用者,恶意安装程序伪装成Telegram和Opera网络浏览器等合法软件。

攻击感染链采用注入和DLL侧加载技术,使用自定义加载器(SADBRIDGE)。

攻击者通过SADBRIDGE部署了一种新发现的、用Golang编写的QUASAR后门变种(GOSAR)。

GOSAR是一个正在积极开发中的多功能后门程序,其功能还不完整,但是随着时间的推移观察到了功能改进的迭代版本。

REF3864攻击活动:

在2023年11月,研究人员在对上传到VirusTotal的几个不同样本进行深度分析时,观察到了一个独特的攻击感染链。这些不同的样本被托管在伪装成Telegram或Opera GX浏览器等合法软件的登录页面上。

在调查分析过程中,研究人员还发现了多个涉及类似技术的感染链:

木马化的MSI安装程序,检测率低。

使用合法软件伪装,捆绑恶意DLL。

部署自定义SADBRIDGE加载器。

最终阶段GOSAR加载。

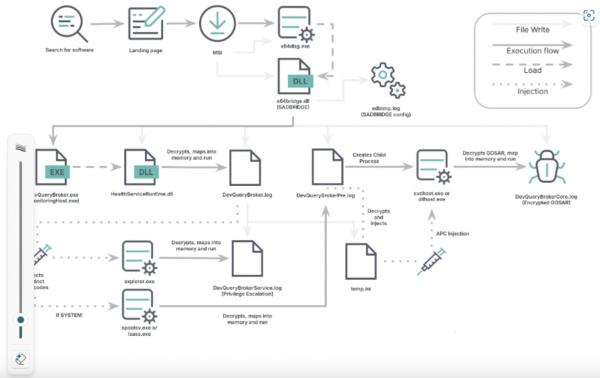

导致 GOSAR 感染的 SADBRIDGE 执行链

研究人员认为,这些攻击活动之所以能够避开安全检测,是因为它们采用了多层次的抽象技术。攻击过程开始于受害者被诱导打开一个包含MSI安装程序的ZIP文件,该文件实际上是一个恶意存档。随后,攻击者利用合法的Windows调试应用程序在后台加载一个被恶意修改的DLL文件。这个DLL文件接着启动一个新的合法程序,并在其中侧加载另一个恶意DLL,最终通过一系列注入技术将GOSAR后门程序植入到受害者的内存中。攻击者还精心伪装其C2基础设施,使其看起来像是可信的服务或软件,以符合受害者对软件安装程序的预期,从而降低被发现的风险。另外,攻击者特别关注列举国内的反病毒检测产品,如360tray.exe,以及中文的防火墙规则名称和描述,这表明攻击目标是中文用户群体。

自2017年以来,QUASAR恶意软件已被用于多次网络攻击活动,GOSAR作为QUASAR的扩展,增加了额外的信息收集功能、多操作系统支持,并改进了对国内反病毒产品和恶意软件分类器的规避能力。然而,由于缺乏具体的诱饵网站和针对目标的行动信息,目前尚无法确定攻击者的确切动机。

攻击过程技术分析:

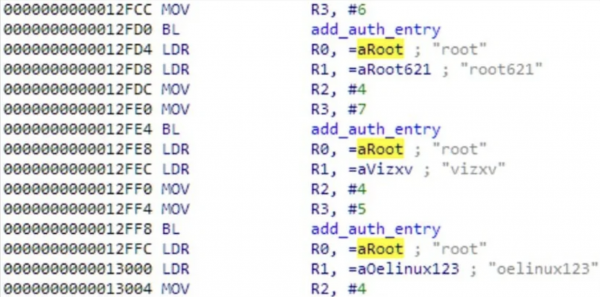

SADBRIDGE恶意软件加载器被打包为MSI可执行文件进行分发,并使用DLL侧加载和各种注入技术来执行恶意负载。SADBRIDGE滥用像x64dbg.exe和MonitoringHost.exe这样的合法应用程序来加载恶意DLL,如x64bridge.dll和HealthServiceRuntime.dll,从而导致后续阶段和shellcodes的执行。

SADBRIDGE通过创建服务和修改注册表来实现持久性。它利用UAC绕过技术(滥用COM接口)静默地将权限提升到管理员级别。此外,SADBRIDGE还通过Windows任务计划程序实现权限提升绕过,以系统级权限执行其主要有效载荷,涉及的工具有ICMLuaUtil。

SADBRIDGE配置使用简单的减法对配置字符串的每个字节进行加密。加密的阶段都附加了0x1.log扩展名,并在运行时使用XOR和LZNT1解压缩算法进行解密。

SADBRIDGE采用PoolParty、APC队列和令牌操作技术来进行进程注入。为避免沙盒分析,它使用长API调用。另一种防御逃避技术涉及API修补,以禁用Windows安全机制,如反恶意软件扫描接口(AMSI)和Windows事件跟踪(ETW)。

GOSAR恶意软件介绍

GOSAR是一个针对Windows和Linux系统的多功能远程访问木马。这个后门包括获取系统信息、截取屏幕、执行命令、键盘记录等功能。GOSAR后门保留了QUASAR的核心功能和行为,同时结合了一些修改,使其与原始版本有所不同。通过使用Go这样的现代语言重写恶意软件,可以降低检测率,因为许多防病毒解决方案和恶意软件分类器难以在这些新的编程结构下识别恶意字符串/特征。值得注意的是,这个变种支持多个平台,包括Linux系统的ELF二进制文件和Windows的传统PE文件。这种跨平台能力与Go的适应性一致,使其比原始的基于.NET的QUASAR实现更加的多功能。

转自安全内参,原文链接:https://www.secrss.com/articles/74099

文章评论